本文首次发表在 Medium 上。分布式密钥生成 (DKG) 是一种加密协议,使多方能够协作生成共享密钥,而无需任何一方完全了解密钥。

它通过在多个参与者之间分配信任来增强各种应用程序的安全性,从而降低密钥泄露的风险。

我们引入了一种可验证且无经销商的 DKG,适合在区块链中使用。Shamir 秘密共享(SSS)Shamir 的秘密共享(SSS)是一种密码学方法,允许将秘密分为多个部分,每个参与者都持有一部分秘密,称为共享。

SSS 的关键特征是,只有当预定义数量的共享(称为阈值)组合在一起时才能重建秘密。

它是一个阈值方案,表示为 (t,n),其中 n 是分配的股份总数,t 是重构秘密所需的最小股份数量。SSS 方案的核心是这样的数学概念:唯一定义多项式。

具体来说,需要两个点来定义直线,需要三个点来定义抛物线,等等。

因此,次数为 (t-1) 的多项式由 t 个点唯一确定。

在此方案中,构建了一个 (t-1) 次多项式,使得 n 个参与者中的每一个都与该多项式上的一个点相关联,该点编码了一个秘密。

为了恢复多项式,从而恢复秘密,只需要这些点中的 t 个。

任何由 t 个参与者组成的组,每个人都持有自己的份额,都可以重建原始的次数多项式 (t-1)。

该秘密作为 y 截距嵌入到多项式中,表示多项式在 x=0 处的值,这实际上使其成为多项式的常数项。

通过这种方法,可以安全、准确地检索秘密。让我们检查(3, 4)秘密共享方案。

负责划分秘密的实体(称为经销商)构造一个 2 次多项式,即 (t-1):f(x) = s + a₁x + a2x²s 表示 y 截距处的秘密值(即 f (0)),而 a₁ 和 a2 是随机数。来源:(3, 4) 与经销商的 SSS,其中 s = f(0)SSS 包含两个主要过程: 秘密份额的分配:在分配阶段,经销商将秘密分成几个部分或份额,并将其分发给一组 n(即 4)个参与者。

每个参与者 Pᵢ 收到一份份额 sᵢ = f(I)。 秘密的重建:重建过程只允许 t(即 3)个参与者组合他们的份额并恢复原始秘密,而任何其他少于 t 份额的组都不能推断出有关秘密的任何重要信息。

例如,前 3 个参与者可以形成一组点 (1, s₁)、(2, s2) 和 (3, s₃) 并重建唯一的多项式 f(x),通常使用拉格朗日插值方法。

秘密 s 就是 f(0)。

width="562" height="315" frameborder="0" allowedfullscreen="allowfullscreen">可验证的秘密共享(VSS)在Shamir秘密共享中,参与者不知道自己收到的共享与其他参与者的共享是否一致已收到。

例如,恶意经销商给予P₁、P2和P₃正确的份额f(1)、f(2)和f(3),但给予P₄错误的份额,即不是f(4)。

如果稍后选择 P₄,则无法正确恢复秘密值。可验证秘密共享(VSS)是 Shamir 秘密共享方案的扩展,它允许验证秘密共享的正确性。

这是在不泄露份额本身的情况下完成的,否则每个人都知道所有份额,因此可以恢复秘密本身,从而破坏了秘密共享的整个目的。在 VSS 中,经销商向每个参与者发送除份额之外的所有多项式系数的承诺。

一种提交方法是使用椭圆曲线:c₀ = sGc₁ = a₁Gc2 = a2Gcᵢ 提交到 aᵢ。

G 是生成点。Pᵢ 可以通过检查以下等式是否成立来独立验证其份额的有效性:f(i)G =?

c₀ + c₁i + c2i2 这是因为 f(i)G = (s + a₁i + a2i2)G = sG + a₁iG + a2i2G = c₀ + c₁i + c2i2注意她知道方程中所需的所有信息。

如果等式不成立,她就知道经销商不诚实,可以简单地终止。 分布式密钥生成在这个阶段,我们已经掌握了分发密钥的技术,以便所有参与者都收到它并可以验证它。

然而,我们面临一个问题——经销商知道原始秘密。分布式密钥生成(DKG)通过允许每个参与者为密钥的整体随机性做出贡献来解决这个问题。

无经销商 DKG 基本上进行 n 次独立的 VSS 运行。

在第 i 次运行中,Pᵢ 充当经销商来分发秘密 sᵢ。

每个参与者从其他参与者那里收集秘密份额,最终份额是每次运行中份额的总和。

最终的秘密是所有运行中秘密的总和。要了解原因,让我们考虑以下两个多项式,分别代表秘密 a 和 b:f₁(x) = a + a₁x + a2x2 + …f2(x) = b + b₁x + b2x² + …这两个多项式可以相加形成最终的密钥多项式:f(x) = (a+b) + (a₁+b₁)x + (a2+b2)x2 + …f(x) 编码秘密a+b,这是两个单独秘密的总和。

它的份额也是原始两个多项式的两个单独份额的总和。来源:添加两个多项式观看:sCrypt 应用程序正在证明比特币的强大 width="562" height="315" frameborder="0" allowedfullscreen="allowfullscreen">区块链新手?

查看 CoinGeek 的区块链初学者部分,这是了解更多有关区块链技术的终极资源指南。

参与者不知道她收到的份额是否与其他参与者收到的份额一致。

例如,恶意经销商给予P₁、P2和P₃正确的份额f(1)、f(2)和f(3),但给予P₄错误的份额,即不是f(4)。

如果稍后选择 P₄,则无法正确恢复秘密值。可验证秘密共享(VSS)是 Shamir 秘密共享方案的扩展,它允许验证秘密共享的正确性。

这是在不泄露份额本身的情况下完成的,否则每个人都知道所有份额,因此可以恢复秘密本身,从而破坏了秘密共享的整个目的。在 VSS 中,经销商向每个参与者发送除份额之外的所有多项式系数的承诺。

一种提交方法是使用椭圆曲线:c₀ = sGc₁ = a₁Gc2 = a2Gcᵢ 提交到 aᵢ。

G 是生成点。Pᵢ 可以通过检查以下等式是否成立来独立验证其份额的有效性:f(i)G =?

c₀ + c₁i + c2i2 这是因为 f(i)G = (s + a₁i + a2i2)G = sG + a₁iG + a2i2G = c₀ + c₁i + c2i2注意她知道方程中所需的所有信息。

如果等式不成立,她就知道经销商不诚实,可以简单地终止。 分布式密钥生成在这个阶段,我们已经掌握了分发密钥的技术,以便所有参与者都收到它并可以验证它。

然而,我们面临一个问题——经销商知道原始秘密。分布式密钥生成(DKG)通过允许每个参与者为密钥的整体随机性做出贡献来解决这个问题。

无经销商 DKG 基本上进行 n 次独立的 VSS 运行。

在第 i 次运行中,Pᵢ 充当经销商来分发秘密 sᵢ。

每个参与者从其他参与者那里收集秘密份额,最终份额是每次运行中份额的总和。

最终的秘密是所有运行中秘密的总和。要了解原因,让我们考虑以下两个多项式,分别代表秘密 a 和 b:f₁(x) = a + a₁x + a2x2 + …f2(x) = b + b₁x + b2x² + …这两个多项式可以相加形成最终的密钥多项式:f(x) = (a+b) + (a₁+b₁)x + (a2+b2)x2 + …f(x) 编码秘密a+b,这是两个单独秘密的总和。

它的份额也是原始两个多项式的两个单独份额的总和。来源:添加两个多项式观看:sCrypt 应用程序正在证明比特币的强大 width="562" height="315" frameborder="0" allowedfullscreen="allowfullscreen">区块链新手?

查看 CoinGeek 的区块链初学者部分,这是了解更多有关区块链技术的终极资源指南。

参与者不知道她收到的份额是否与其他参与者收到的份额一致。

例如,恶意经销商给予P₁、P2和P₃正确的份额f(1)、f(2)和f(3),但给予P₄错误的份额,即不是f(4)。

如果稍后选择 P₄,则无法正确恢复秘密值。可验证秘密共享(VSS)是 Shamir 秘密共享方案的扩展,它允许验证秘密共享的正确性。

这是在不泄露份额本身的情况下完成的,否则每个人都知道所有份额,因此可以恢复秘密本身,从而破坏了秘密共享的整个目的。在 VSS 中,经销商向每个参与者发送除份额之外的所有多项式系数的承诺。

一种提交方法是使用椭圆曲线:c₀ = sGc₁ = a₁Gc2 = a2Gcᵢ 提交到 aᵢ。

G 是生成点。Pᵢ 可以通过检查以下等式是否成立来独立验证其份额的有效性:f(i)G =?

c₀ + c₁i + c2i2 这是因为 f(i)G = (s + a₁i + a2i2)G = sG + a₁iG + a2i2G = c₀ + c₁i + c2i2注意她知道方程中所需的所有信息。

如果等式不成立,她就知道经销商不诚实,可以简单地终止。 分布式密钥生成在这个阶段,我们已经掌握了分发密钥的技术,以便所有参与者都收到它并可以验证它。

然而,我们面临一个问题——经销商知道原始秘密。分布式密钥生成(DKG)通过允许每个参与者为密钥的整体随机性做出贡献来解决这个问题。

无经销商 DKG 基本上进行 n 次独立的 VSS 运行。

在第 i 次运行中,Pᵢ 充当经销商来分发秘密 sᵢ。

每个参与者从其他参与者那里收集秘密份额,最终份额是每次运行中份额的总和。

最终的秘密是所有运行中秘密的总和。要了解原因,让我们考虑以下两个多项式,分别代表秘密 a 和 b:f₁(x) = a + a₁x + a2x2 + …f2(x) = b + b₁x + b2x² + …这两个多项式可以相加形成最终的密钥多项式:f(x) = (a+b) + (a₁+b₁)x + (a2+b2)x2 + …f(x) 编码秘密a+b,这是两个单独秘密的总和。

它的份额也是原始两个多项式的两个单独份额的总和。来源:添加两个多项式观察:sCrypt 应用程序正在证明比特币的强大 width="562" height="315" frameborder="0" allowedfullscreen="allowfullscreen">区块链新手?

查看 CoinGeek 的区块链初学者部分,这是了解更多有关区块链技术的终极资源指南。

可验证秘密共享 (VSS) 是 Shamir 秘密共享方案的扩展,允许验证秘密共享的正确性。

这是在不泄露份额本身的情况下完成的,否则每个人都知道所有份额,因此可以恢复秘密本身,从而破坏了秘密共享的整个目的。在 VSS 中,经销商向每个参与者发送除份额之外的所有多项式系数的承诺。

一种提交方法是使用椭圆曲线:c₀ = sGc₁ = a₁Gc2 = a2Gcᵢ 提交到 aᵢ。

G 是生成点。Pᵢ 可以通过检查以下等式是否成立来独立验证其份额的有效性:f(i)G =?

c₀ + c₁i + c2i2 这是因为 f(i)G = (s + a₁i + a2i2)G = sG + a₁iG + a2i2G = c₀ + c₁i + c2i2注意她知道方程中所需的所有信息。

如果等式不成立,她就知道经销商不诚实,可以简单地终止。 分布式密钥生成在这个阶段,我们已经掌握了分发密钥的技术,以便所有参与者都收到它并可以验证它。

然而,我们面临一个问题——经销商知道原始秘密。分布式密钥生成(DKG)通过允许每个参与者为密钥的整体随机性做出贡献来解决这个问题。

无经销商 DKG 基本上进行 n 次独立的 VSS 运行。

在第 i 次运行中,Pᵢ 充当经销商来分发秘密 sᵢ。

每个参与者从其他参与者那里收集秘密份额,最终份额是每次运行中份额的总和。

最终的秘密是所有运行中秘密的总和。要了解原因,让我们考虑以下两个多项式,分别代表秘密 a 和 b:f₁(x) = a + a₁x + a2x2 + …f2(x) = b + b₁x + b2x² + …这两个多项式可以相加形成最终的密钥多项式:f(x) = (a+b) + (a₁+b₁)x + (a2+b2)x2 + …f(x) 编码秘密a+b,这是两个单独秘密的总和。

它的份额也是原始两个多项式的两个单独份额的总和。来源:添加两个多项式观看:sCrypt 应用程序正在证明比特币的强大 width="562" height="315" frameborder="0" allowedfullscreen="allowfullscreen">区块链新手?

查看 CoinGeek 的区块链初学者部分,这是了解更多有关区块链技术的终极资源指南。

可验证秘密共享 (VSS) 是 Shamir 秘密共享方案的扩展,允许验证秘密共享的正确性。

这是在不泄露份额本身的情况下完成的,否则每个人都知道所有份额,因此可以恢复秘密本身,从而破坏了秘密共享的整个目的。在 VSS 中,经销商向每个参与者发送除份额之外的所有多项式系数的承诺。

一种提交方法是使用椭圆曲线:c₀ = sGc₁ = a₁Gc2 = a2Gcᵢ 提交到 aᵢ。

G 是生成点。Pᵢ 可以通过检查以下等式是否成立来独立验证其份额的有效性:f(i)G =?

c₀ + c₁i + c2i2 这是因为 f(i)G = (s + a₁i + a2i2)G = sG + a₁iG + a2i2G = c₀ + c₁i + c2i2注意她知道方程中所需的所有信息。

如果等式不成立,她就知道经销商不诚实,可以简单地终止。 分布式密钥生成在这个阶段,我们已经掌握了分发密钥的技术,以便所有参与者都收到它并可以验证它。

然而,我们面临一个问题——经销商知道原始秘密。分布式密钥生成(DKG)通过允许每个参与者为密钥的整体随机性做出贡献来解决这个问题。

无经销商 DKG 基本上进行 n 次独立的 VSS 运行。

在第 i 次运行中,Pᵢ 充当经销商来分发秘密 sᵢ。

每个参与者从其他参与者那里收集秘密份额,最终份额是每次运行中份额的总和。

最终的秘密是所有运行中秘密的总和。要了解原因,让我们考虑以下两个多项式,分别代表秘密 a 和 b:f₁(x) = a + a₁x + a2x2 + …f2(x) = b + b₁x + b2x² + …这两个多项式可以相加形成最终的密钥多项式:f(x) = (a+b) + (a₁+b₁)x + (a2+b2)x2 + …f(x) 编码秘密a+b,这是两个单独秘密的总和。

它的份额也是原始两个多项式的两个单独份额的总和。来源:添加两个多项式观看:sCrypt 应用程序正在证明比特币的强大 width="562" height="315" frameborder="0" allowedfullscreen="allowfullscreen">区块链新手?

查看 CoinGeek 的区块链初学者部分,这是了解更多有关区块链技术的终极资源指南。

如果等式不成立,她就知道经销商不诚实,可以简单地终止。 分布式密钥生成在这个阶段,我们已经掌握了分发密钥的技术,以便所有参与者都收到它并可以验证它。

然而,我们面临一个问题——经销商知道原始秘密。分布式密钥生成(DKG)通过允许每个参与者为密钥的整体随机性做出贡献来解决这个问题。

无经销商 DKG 基本上进行 n 次独立的 VSS 运行。

在第 i 次运行中,Pᵢ 充当经销商来分发秘密 sᵢ。

每个参与者从其他参与者那里收集秘密份额,最终份额是每次运行中份额的总和。

最终的秘密是所有运行中秘密的总和。要了解原因,让我们考虑以下两个多项式,分别代表秘密 a 和 b:f₁(x) = a + a₁x + a2x2 + …f2(x) = b + b₁x + b2x² + …这两个多项式可以相加形成最终的密钥多项式:f(x) = (a+b) + (a₁+b₁)x + (a2+b2)x2 + …f(x) 编码秘密a+b,这是两个单独秘密的总和。

它的份额也是原始两个多项式的两个单独份额的总和。来源:添加两个多项式观看:sCrypt 应用程序正在证明比特币的强大 width="562" height="315" frameborder="0" allowedfullscreen="allowfullscreen">区块链新手?

查看 CoinGeek 的区块链初学者部分,这是了解更多有关区块链技术的终极资源指南。

如果等式不成立,她就知道经销商不诚实,可以简单地终止。 分布式密钥生成在这个阶段,我们已经掌握了分发密钥的技术,以便所有参与者都收到它并可以验证它。

然而,我们面临一个问题——经销商知道原始秘密。分布式密钥生成(DKG)通过允许每个参与者为密钥的整体随机性做出贡献来解决这个问题。

无经销商 DKG 基本上进行 n 次独立的 VSS 运行。

在第 i 次运行中,Pᵢ 充当经销商来分发秘密 sᵢ。

每个参与者从其他参与者那里收集秘密份额,最终份额是每次运行中份额的总和。

最终的秘密是所有运行中秘密的总和。要了解原因,让我们考虑以下两个多项式,分别代表秘密 a 和 b:f₁(x) = a + a₁x + a2x2 + …f2(x) = b + b₁x + b2x² + …这两个多项式可以相加形成最终的密钥多项式:f(x) = (a+b) + (a₁+b₁)x + (a2+b2)x2 + …f(x) 编码秘密a+b,这是两个单独秘密的总和。

它的份额也是原始两个多项式的两个单独份额的总和。来源:添加两个多项式观看:sCrypt 应用程序正在证明比特币的强大 width="562" height="315" frameborder="0" allowedfullscreen="allowfullscreen">区块链新手?

查看 CoinGeek 的区块链初学者部分,这是了解更多有关区块链技术的终极资源指南。

对于行情的看法。首先近期值得关注的就是欧佩克+的减产,在我看来他的影响不仅仅只是油价。要知道当今的美元的定价体系,其中非常重要的一部分就是对于石油的定价权。而在本次事件当中,中东的产油国表现出来的对美国的不配合,这将严重...

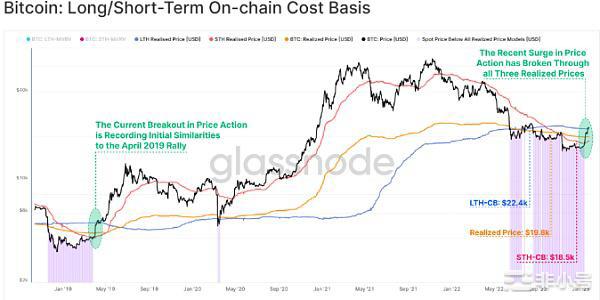

自年初以来,比特币已经上涨了 40%。此次反弹是在长达一年的熊市盘整之后,去年的局部底部价格约为1.5万-1.6万美元一些分析师认为,从链上数据和宏观背景来看,这次反弹与 2019 年二季度牛市复苏前的情况十分相似,当时...

Livio Weng,行业花名“七爷”,曾于 2018 年至 2021 年间任 Huobi Global CEO。在三大所的辉煌年代里,是老火币的一面旗帜。4 月 13 日,HashKey Group 官方宣布,Livi...

...